Conteúdos

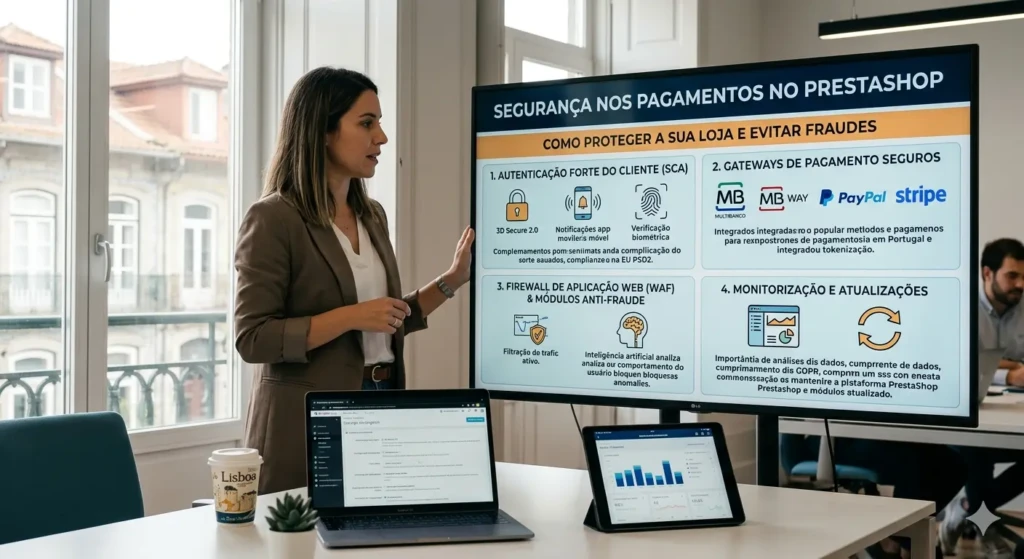

A segurança pagamentos PrestaShop deve ser tratada como uma camada operacional crítica para prevenir fraude e proteger receita em ambiente real. Este artigo cobre exclusivamente medidas de prevenção, controlo de risco e protecção de dados nas transacções, com foco no impacto financeiro e na mitigação de ameaças em lojas online em produção.

Não cobre configuração de módulos de pagamento, integração técnica via API, diagnóstico de transacções específicas nem optimização de conversão ou UX. Se o problema estiver relacionado com falhas técnicas ou integração, deve ser tratado noutro contexto do cluster.

Para enquadramento da base da loja, incluindo a gestão de extensões que podem influenciar a superfície de risco, consultar o guia de módulos PrestaShop.

Como proteger pagamentos no PrestaShop e reduzir risco de fraude (resposta directa)

A protecção eficaz de pagamentos numa loja PrestaShop baseia-se em controlo preventivo e validação contínua. Em termos operacionais, traduz-se nas seguintes medidas:

- Implementar ligação segura (SSL/TLS) em todo o fluxo de pagamento

- Validar transacções com autenticação forte (SCA)

- Monitorizar padrões de comportamento suspeito em tempo real

- Aplicar controlo de risco por transacção (limites, validações)

- Garantir conformidade com PCI DSS e PSD2

- Proteger dados sensíveis dos clientes (minimização e acesso)

- Definir regras internas de prevenção de fraude

O que está realmente em risco numa transacção online

Numa transacção, o risco não se limita ao pagamento isolado. Está em causa:

- acesso indevido a dados sensíveis

- validação fraudulenta de identidade

- exploração de falhas no fluxo de pagamento

- exposição de dados reutilizáveis

Se ocorrer validação incorrecta de identidade, a transacção pode ser autorizada mesmo sendo fraudulenta. Isto gera perda directa e potencial efeito acumulado (chargebacks, bloqueios de conta).

Porque a segurança influencia directamente a faturação

A relação é directa:

- mais fraude → mais chargebacks → maior custo operacional

- maior risco → bloqueios por parte de entidades de pagamento

- perda de confiança → redução de volume transaccional

Se o sistema permitir múltiplas tentativas não controladas, o volume de fraude tende a escalar rapidamente. A segurança não é um custo técnico — é um mecanismo de protecção de receita.

Segurança em pagamentos vs outros problemas do PrestaShop: o que este artigo cobre (e o que não cobre)

Este conteúdo foca-se exclusivamente na segurança operacional das transacções. Não aborda execução técnica nem resolução de erros específicos.

Diferença entre segurança, configuração e comportamento de pagamento

- Segurança → prevenção de fraude e protecção de dados

- Configuração → activação e parametrização de métodos de pagamento

- Comportamento → taxas de conversão e abandono

Misturar estes níveis gera decisões erradas. Um problema de conversão não se resolve com medidas de segurança — e vice-versa.

Quando o problema não é segurança (e deve ser tratado noutro contexto)

Se a loja apresentar:

- pagamentos recusados sem padrão suspeito

- falhas técnicas no checkout

- erros de comunicação com gateways

Então o problema não está na segurança, mas sim em falhas operacionais ou técnicas. Nesses casos, consultar falhas de pagamento no PrestaShop.

Situações típicas onde este artigo não se aplica

- Configuração de métodos de pagamento

- Análise de transacções específicas

- Integração técnica via API

Se o foco for integração ou arquitectura de pagamento, consultar integração de gateways PrestaShop API.

Porque a segurança nos pagamentos é crítica para a sustentabilidade da loja

A segurança não é uma camada opcional. Em ambiente europeu, está directamente ligada à continuidade do negócio.

Impacto directo de fraude na faturação

Fraude recorrente cria três efeitos cumulativos:

- perda directa de receita

- aumento de custos operacionais

- deterioração da relação com entidades financeiras

Se o volume de fraude ultrapassar determinados thresholds, podem surgir restrições externas (limitação de transacções, revisões obrigatórias).

Risco reputacional e perda de confiança do cliente

Um incidente de segurança, mesmo isolado, pode:

- reduzir confiança na marca

- aumentar abandono em fases críticas

- afectar retenção de clientes

Este impacto não é imediato, mas prolonga-se no tempo.

Consequências legais no contexto europeu

No enquadramento europeu:

- incumprimento de protecção de dados pode originar sanções

- ausência de validação forte pode invalidar transacções

- falhas de conformidade afectam a continuidade operacional

Para requisitos detalhados, ver conformidade PCI e PSD2 no PrestaShop.

Tipos de fraude mais comuns em pagamentos online no PrestaShop

Identificar padrões de fraude é o primeiro passo para controlo eficaz.

Fraude com cartões roubados (carding)

Caracteriza-se por:

- utilização de cartões comprometidos

- múltiplas tentativas de validação

- valores baixos para teste inicial

Se observar várias tentativas seguidas com pequenas variações, o padrão é típico de carding.

Fraude por engenharia social

O atacante manipula dados legítimos:

- utiliza contas reais comprometidas

- altera dados de faturação

- simula comportamento legítimo

É mais difícil de detectar porque replica padrões humanos.

Transacções simuladas com dados comprometidos

Neste cenário:

- dados são parcialmente válidos

- validação ocorre mas não corresponde ao titular real

- há inconsistências subtis

Exemplo: IP de origem inconsistente com dados de faturação.

Abuso de chargebacks

Após validação e entrega:

- o titular contesta a transacção

- solicita reversão do pagamento

- transfere o risco para a loja

Este padrão aumenta quando não existe validação robusta na origem.

Padrões típicos de comportamento suspeito

- múltiplas tentativas de pagamento em curto período

- discrepâncias geográficas entre IP e faturação

- valores fora do padrão médio da loja

Se dois ou mais destes sinais ocorrerem simultaneamente, o risco é elevado.

Como identificar sinais de risco antes da confirmação da transacção

A detecção antecipada reduz significativamente o impacto.

Indicadores comportamentais do utilizador

- navegação rápida e não linear

- múltiplas tentativas com dados ligeiramente alterados

- inconsistência no preenchimento de campos

Se o comportamento divergir do padrão típico da loja, deve ser considerado suspeito.

Anomalias em dados de faturação e localização

- país de IP ≠ país de faturação

- dados incompletos ou inconsistentes

- utilização de proxies ou VPNs

Estas anomalias não confirmam fraude, mas aumentam o risco.

Frequência e volume de tentativas de pagamento

Um aumento abrupto de tentativas indica:

- possível ataque automatizado

- tentativa de validação de dados roubados

Checkpoints operacionais de validação

- correspondência entre IP e localização declarada

- consistência de dados do cliente

- histórico de comportamento na loja

Se falhar mais do que um checkpoint, a transacção deve ser considerada de alto risco.

Boas práticas de segurança para proteger pagamentos na sua loja

A protecção eficaz dos pagamentos exige consistência operacional. Não depende de uma única medida, mas de um conjunto de práticas aplicadas de forma contínua e coerente com o risco da loja.

Protecção da comunicação com SSL/TLS

Toda a transmissão de dados deve ocorrer sob encriptação activa (HTTPS). Sem isto:

- dados podem ser interceptados durante o envio

- tokens de sessão podem ser reutilizados

- credenciais podem ser expostas

Checkpoint prático:

- Se o browser não apresentar ligação segura (cadeado), o risco é imediato

- Se existirem recursos carregados via HTTP, a segurança é parcial

Validação mínima:

- certificado válido e actualizado

- redireccionamento forçado para HTTPS

- ausência de conteúdo misto no checkout

Para referência técnica oficial sobre boas práticas de transporte seguro, consultar a documentação da OWASP Transport Layer Protection.

Validação e autenticação reforçada de transacções

A validação forte (SCA) reduz fraude ao exigir confirmação adicional do titular.

Na prática:

- autenticação em dois factores

- validação fora do dispositivo principal

- confirmação dinâmica da transacção

Se uma transacção for aprovada sem validação adicional em cenários de risco, a probabilidade de fraude aumenta.

Checkpoint:

- Se transacções de valor elevado não activam validação adicional → risco elevado

- Se não existe diferenciação por nível de risco → controlo insuficiente

Monitorização contínua de actividade suspeita

A segurança não termina na validação inicial. É necessário observar padrões.

Indicadores a monitorizar:

- frequência de tentativas falhadas

- padrões de IP repetidos

- comportamentos inconsistentes por sessão

Exemplo real:

- 20 tentativas em 2 minutos com variação mínima de dados → comportamento automatizado

Se este padrão não for bloqueado, o sistema torna-se vulnerável a ataques de validação massiva.

Limitação de tentativas e controlo de acesso

A ausência de limites permite exploração sistemática.

Medidas essenciais:

- limite de tentativas por sessão/IP

- bloqueio temporário após falhas consecutivas

- restrição de acesso a funcionalidades sensíveis

Exemplo de controlo simples ao nível da aplicação (ilustrativo):

if ($tentativasFalhadas > 5) {

bloquearAcesso($ip, 900); // bloqueio por 15 minutos

}Este tipo de controlo não elimina fraude, mas reduz drasticamente a superfície de ataque automatizado.

Medidas prioritárias de implementação

- activar protocolos de encriptação completos

- aplicar autenticação forte em transacções críticas

- definir limites operacionais por risco

Após implementar estas medidas base, a loja passa de um estado reactivo para preventivo.

Protecção de dados do cliente: o ponto mais crítico da segurança

A maioria dos incidentes graves não ocorre na transacção em si, mas na exposição de dados que permitem fraude posterior.

Dados sensíveis envolvidos em pagamentos

- dados de cartão (directos ou tokenizados)

- informações de faturação

- dados pessoais identificáveis

Mesmo quando não são armazenados integralmente, podem ser correlacionados para fraude.

Como ocorre exposição de dados

Os cenários mais comuns incluem:

- armazenamento excessivo de dados

- acessos internos sem controlo

- transmissão insegura entre sistemas

Se um sistema armazena mais do que o necessário, aumenta automaticamente a superfície de ataque.

Medidas para reduzir superfície de ataque

A estratégia eficaz passa por reduzir exposição, não apenas proteger.

- limitar dados recolhidos ao essencial

- segmentar acessos por função

- evitar armazenamento desnecessário

Se um dado não é necessário para operação, não deve existir no sistema.

Princípios de minimização de dados

- armazenar apenas o necessário

- evitar retenção prolongada

- restringir acesso por contexto

Se estes princípios forem ignorados, qualquer falha de segurança terá impacto ampliado.

PCI DSS e PSD2: o que é obrigatório para operar em Portugal

A conformidade não é opcional. Define o mínimo aceitável para operar com pagamentos.

O que exige o PCI DSS na prática

O PCI DSS estabelece:

- protecção de dados de pagamento

- controlo de acessos

- monitorização e registo de actividade

Não cumprir implica risco técnico e legal.

O papel da PSD2 e da autenticação forte (SCA)

A PSD2 introduz:

- validação obrigatória do titular

- redução de fraude em pagamentos electrónicos

- responsabilidade partilhada entre intervenientes

Se a SCA não for aplicada quando exigido, a transacção pode ser considerada inválida.

Impacto directo no fluxo de pagamento

A introdução de validação adicional:

- reduz fraude

- pode alterar o fluxo de confirmação

- exige adaptação operacional

Não aplicar correctamente pode gerar bloqueios ou rejeições.

Elementos obrigatórios de conformidade

- autenticação em dois factores

- validação do titular do pagamento

- controlo de risco por transacção

Para aprofundamento legal e técnico, ver PCI PSD2 PrestaShop.

Erros críticos de segurança que aumentam o risco de fraude

A maioria das falhas resulta de omissões operacionais, não de ataques sofisticados.

Falta de validação de transacções

Sem validação adequada:

- transacções são aprovadas sem confirmação

- risco de fraude directa aumenta

Se não existir diferenciação por risco, todas as transacções são tratadas de forma igual — o que é incorrecto.

Exposição de dados sensíveis

Erros típicos:

- armazenamento de dados desnecessários

- ausência de controlo de acesso

- logs com informação sensível

Se um atacante aceder a estes dados, o impacto é imediato e escalável.

Ausência de controlo de comportamento suspeito

Sem monitorização:

- padrões anómalos passam despercebidos

- ataques automatizados não são bloqueados

Se o sistema não reage a comportamento anormal, a fraude tende a repetir-se.

Dependência excessiva de validação externa

Delegar totalmente a validação:

- reduz controlo interno

- cria falsa sensação de segurança

Mesmo com validação externa, a loja deve manter regras próprias de controlo.

Como estruturar uma estratégia de prevenção de fraude eficaz

A prevenção de fraude não depende de uma única regra. Exige um modelo estruturado, com camadas de controlo alinhadas com o risco real da loja e com o comportamento das transacções.

Camadas de segurança recomendadas

Uma estratégia eficaz deve combinar três níveis:

- prevenção → impedir transacções suspeitas antes da validação

- detecção → identificar padrões anómalos durante o processo

- resposta → actuar rapidamente após sinais de fraude

Se uma destas camadas falhar, as restantes devem compensar. Um sistema que apenas detecta, mas não previne, reage tarde — e já com impacto financeiro.

Exemplo prático:

- prevenção: limite de tentativas por IP

- detecção: análise de padrões de comportamento

- resposta: bloqueio automático de sessão

Priorização de risco por tipo de transacção

Nem todas as transacções devem ser tratadas da mesma forma.

Critérios de risco:

- valor da encomenda

- localização do utilizador

- histórico do cliente

- frequência de tentativas

Se todos os pagamentos forem tratados com o mesmo nível de validação, o sistema perde eficiência.

Checkpoint:

- Se transacções de alto valor não têm validação adicional → risco elevado

- Se clientes recorrentes são tratados como desconhecidos → fricção desnecessária

A prioridade deve ser dinâmica, ajustada ao contexto de cada transacção.

Monitorização e revisão contínua

A fraude evolui. Regras estáticas tornam-se obsoletas.

Operacionalmente, implica:

- revisão periódica de padrões de risco

- ajuste de limites e validações

- análise de incidentes anteriores

Se o sistema não for revisto, continuará a reagir a padrões antigos.

Modelo de controlo em camadas

Uma estrutura base pode ser representada assim:

function avaliarTransaccao($dados) {

if (falhaPrevencao($dados)) {

return "bloqueada";

}

if (detectarAnomalia($dados)) {

return "revisao_manual";

}

return "aprovada";

}Este modelo simplificado demonstra a lógica:

- primeiro filtrar risco evidente

- depois analisar comportamento

- só então validar

Não substitui sistemas avançados, mas define a estrutura mínima de controlo.

Após estruturar este modelo, a loja passa a operar com base em risco real — não apenas validação passiva.

Quando a segurança deixa de ser suficiente e exige intervenção especializada

Existem cenários em que as medidas base deixam de ser suficientes. Ignorar estes sinais prolonga o impacto.

Volume elevado de tentativas suspeitas

Se houver:

- aumento súbito de tentativas falhadas

- padrões repetitivos por IP ou localização

- comportamento automatizado persistente

Então o sistema está a ser alvo activo.

Checkpoint:

- Se o volume cresce apesar de limites → controlo insuficiente

Crescimento de chargebacks

Um aumento consistente indica:

- validação ineficaz na origem

- fraude não detectada atempadamente

Se os chargebacks ultrapassam o padrão histórico, a estratégia deve ser revista.

Dificuldade em controlar padrões de fraude

Quando:

- as regras deixam de ser eficazes

- novos padrões surgem com frequência

- a equipa não consegue acompanhar

Então a abordagem actual deixou de ser suficiente.

Nestes casos, a intervenção especializada permite:

- redefinir regras de risco

- ajustar modelo de validação

- reforçar controlo operacional

Próximos passos para reforçar a segurança dos pagamentos

Após identificar riscos e implementar medidas base, o foco deve passar para consistência e controlo contínuo.

Auditoria de segurança operacional

Avaliar:

- pontos de exposição de dados

- eficácia das validações

- consistência das regras de risco

Se não existir auditoria regular, falhas acumulam-se sem visibilidade.

Revisão de políticas de risco

As políticas devem reflectir:

- comportamento real da loja

- evolução das tentativas de fraude

- requisitos legais aplicáveis

Se as regras não forem actualizadas, deixam de proteger.

Implementação de controlo contínuo

A segurança não é um estado — é um processo.

Implica:

- monitorização permanente

- ajuste de parâmetros

- validação contínua

Se o controlo for pontual, o sistema regressa rapidamente a um estado vulnerável.

FAQ — Segurança nos pagamentos no PrestaShop

Como reduzir o risco de fraude em pagamentos online?

Aplicando três pilares:

- validação forte de transacções

- monitorização de comportamento

- controlo de tentativas e acesso

Se um destes falhar, o risco aumenta proporcionalmente.

O que é autenticação forte (SCA) e porque é obrigatória?

É um mecanismo de validação que exige múltiplos factores (ex: dispositivo + confirmação).

É obrigatória na Europa porque reduz fraude e garante que o titular legitima a transacção.

Quais são os sinais mais comuns de uma transacção suspeita?

- múltiplas tentativas em curto período

- discrepância entre IP e faturação

- comportamento inconsistente

Se dois destes sinais ocorrerem em simultâneo, o risco é elevado.

É obrigatório cumprir PCI DSS numa loja PrestaShop?

Sim. Sempre que existem dados de pagamento, o cumprimento é exigido para garantir protecção e conformidade.

Como proteger os dados dos clientes durante o pagamento?

- limitar dados recolhidos

- encriptar comunicação

- restringir acessos

Se os dados forem minimizados e protegidos, o impacto de qualquer incidente reduz-se significativamente.

A segurança dos pagamentos não depende de uma única decisão técnica. Resulta de controlo contínuo, validação consistente e adaptação ao risco real da loja. Ignorar estes princípios traduz-se, inevitavelmente, em perda de receita.